Insider Risk Management in Microsoft Purview

Interne risico's zijn een topprioriteit voor organisaties. Deze risico's kunnen lastig te identificeren en te beperken zijn. In deze blog leg ik uit hoe organisaties interne risico's kunnen identificeren, analyseren en verhelpen voordat ze schade veroorzaken.

Introductie

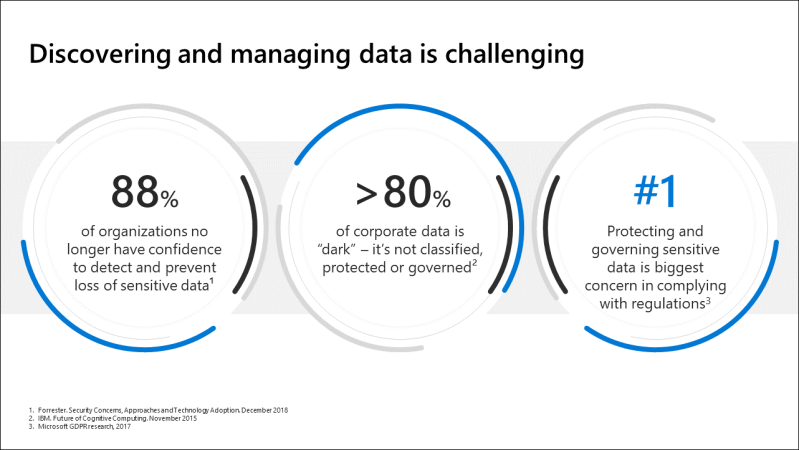

Organisaties begrijpen dat risico's van binnenuit de organisatie kunnen komen, zoals ingehuurde consultants of zelfs werknemers. Het beschermen van gevoelige informatie en het detecteren en aanpakken van incidenten is een belangrijk onderdeel van compliance. Insider risk solutions helpen organisaties zich te beschermen tegen ongepaste deling van gevoelige informatie, bedreigende of intimiderende taal en mogelijke overtredingen van regelgeving.

Insider Risk Management

Microsoft Purview Insider Risk Management is een compliance-oplossing die organisaties helpt interne risico's te minimaliseren door hen in staat te stellen kwaadaardige en onbedoelde activiteiten te detecteren, onderzoeken en hierop te reageren. Sommige risico's worden aangestuurd door externe gebeurtenissen en factoren en vallen buiten de directe controle van een organisatie. Andere risico's worden aangestuurd door interne gebeurtenissen en werknemersactiviteiten die kunnen wordenverholpen of beperkt. Enkele voorbeelden zijn:

- Lekken van gevoelige gegevens en gegevensverlies

- Schendingen van vertrouwelijkheid

- Diefstal van intellectueel eigendom (IE)

- Fraude

- Handel met voorkennis

- Schendingen van regelgeving

Insider Risk Management workflow

Insider Risk management helpt organisaties bij het identificeren, onderzoeken en aanpakken van interne risico's. Met gerichte beleidssjablonen, uitgebreide activiteitssignalering in Microsoft 365 en een flexibele workflow kunnen organisaties profiteren van bruikbare inzichten om snel risicovol gedrag te identificeren en op te lossen. Om een idee te geven hoe de Insider Risk Management workflow werkt heb ik onderstaande afbeelding bijgevoegd, met daaronder de uitleg over elk onderdeel.

De insider risk workflow bevat de volgende stappen;

- Policy - Insider risk management-beleid wordt gemaakt met behulp van vooraf gedefinieerde sjablonen en beleidsvoorwaarden die definiëren welke risico-indicatoren worden onderzocht in Microsoft 365.

- Alerts - Waarschuwingen worden automatisch gegenereerd door risico-indicatoren die overeenkomen met beleidsvoorwaarden en worden weergegeven in het waarschuwingsdashboard.

- Triage - Nieuwe activiteiten die moeten worden onderzocht, genereren automatisch waarschuwingen waaraan de status "Needs review" is toegewezen.

- Investigate - Cases worden gemaakt voor waarschuwingen die een diepgaandere beoordeling, onderzoek van de details en omstandigheden rond de beleidsovereenkomst vereisen. Het case-dashboard biedt een totaaloverzicht van alle actieve cases, open cases in de loop van de tijd en case-statistieken voor de organisatie.

- Action - Nadat cases zijn onderzocht, kunnen reviewers snel actie ondernemen om de case op te lossen of samenwerken met andere risicobelanghebbenden in de organisatie. Acties kunnen zo simpel zijn als het verzenden van een melding wanneer werknemers per ongeluk of onbedoeld de beleidsvoorwaarden schenden.

In ernstigere gevallen moeten reviewers mogelijk de insider risk management case-informatie delen met andere reviewers in de organisatie. Door een case te escaleren voor onderzoek, is het mogelijk om gegevens en het beheer van de case over te dragen naar eDiscovery (Premium) in Microsoft Purview voor nog diepgaander onderzoek.

Een aantal sjabonen welke standaard door Microsoft worden aangeleverd in Insider risk management

Microsoft levert standaard al een aantal sjablonen aan welke je aan kan zetten om monitoring op plaats te laten vinden, zonder dat hier direct impact door veroorzaakt wordt. Ik zal een aantal sjablonen toelichten;

Sjabloon voor algemeen beleid inzake datalekken

Het beschermen van gegevens en het voorkomen van datalekken is een constante uitdaging voor de meeste organisaties. Deze uitdaging geldt met name in het huidige elektronische tijdperk, waarin nieuwe gegevens die door gebruikers, apparaten en services worden gecreëerd exponentieel blijven groeien. Organisaties moeten hun gebruikers in staat stellen om informatie te creëren, op te slaan en te delen via (web)services en apparaten. Als zodanig wordt het steeds complexer en moeilijker voor organisaties om datalekken te beheren. Datalekken kunnen het volgende omvatten:

- Het per ongeluk te veel delen van informatie buiten een organisatie.

- Gegevensdiefstal met kwaadaardige bedoelingen.

Dit sjabloon bevat een toegewezen beleid dat ingebouwde of aanpasbare triggergebeurtenissen bevat. Het begint met het scoren van realtimedetecties van de volgende verdachte activiteiten:

- SharePoint Online-gegevensdownloads

- Bestanden en mappen delen

- Bestanden afdrukken

- Gegevens kopiëren naar persoonlijke cloudberichten en opslagservices

Beleidssjabloon voor gegevensdiefstal door vertrekkende gebruikers

Wanneer gebruikers een organisatie verlaten, zijn er bepaalde risico-indicatoren die vaak geassocieerd worden met gegevensdiefstal door deze vertrekkende gebruikers. Dit beleid maakt gebruik van exfiltratie-indicatoren voor risicobeoordelingen. Het concentreert zich op de detectie en het genereren van waarschuwingen binnen dit risicodomein. Gegevensdiefstal door vertrekkende gebruikers kan onder meer het volgende inhouden:

- Bestanden downloaden van SharePoint Online.

- Bestanden afdrukken.

- Gegevens kopiëren naar persoonlijke cloudberichten en opslagservices in de buurt van hun ontslag- en einddatums.

Dit beleid maakt gebruik van de Microsoft 365 HR-connector, of de optie om automatisch te controleren op het verwijderen van gebruikersaccounts in de Microsoft Entra ID van een organisatie. Het beleid start met het beoordelen van risico-indicatoren die betrekking hebben op deze activiteiten en hoe ze samenhangen met de werkstatus van gebruikers.

Sjabloon voor algemene schendingen van het beveiligingsbeleid

In veel organisaties hebben gebruikers toestemming om software op hun apparaten te installeren of apparaatinstellingen te wijzigen om hen te helpen met hun taken. Gebruikers kunnen onbedoeld of met kwade bedoelingen malware installeren of belangrijke beveiligingsfuncties uitschakelen die helpen informatie op hun apparaat of op de netwerkbronnen van hun bedrijf te beschermen. Dit beleidssjabloon gebruikt beveiligingswaarschuwingen van Microsoft Defender voor Endpoint om deze activiteiten te scoren en detectie en waarschuwingen te richten op dit risicogebied. Organisaties zullen dit sjabloon gebruiken om inzicht te krijgen in schendingen van het beveiligingsbeleid.

Samenvatting

In de hedendaagse datagedreven wereld is het essentieel om gevoelige informatie te beschermen. Microsoft Insider Risk Management biedt sterke sjablonen om datalekken te voorkomen, zoals onbedoeld delen en kwaadwillige diefstal. Het systeem houdt risicovol gedrag in de gaten, zoals het downloaden, delen en printen van gevoelige bestanden. Daarnaast beschermt het tegen datadiefstal door werknemers die de organisatie verlaten en voorkomt het veiligheidsinbreuken door het monitoren van ongeautoriseerde software-installaties. Met realtime meldingen en integratie met bestaande HR- en beveiligingssystemen, ondersteunen deze beleidsregels bij het proactief beheren van dreigingen van binnenuit uw organisatie en het beschermen van de gegevens van uw organisatie.

Deze blog is geschreven door Leon Polman.

Altijd up-to-date blijven over de nieuwste blogs? Volg mij dan op LinkedIn.